-

Koszyk jest pusty

-

x

-

Strefa klienta

-

Koszyk ( 0 )

-

Koszyk jest pusty

-

x

Do bezpłatnej dostawy brakuje -,--Darmowa dostawa!Suma 0,00 złCena uwzględnia rabaty -

-

Koszyk jest pusty

-

x

- Rolnictwo

- Warzywnictwo

- Sadownictwo

- Programy Ochrony Roślin

- Zeszyty uprawowe

- Ogrodnictwo

- Prawo rolne i agrobiznes

- Podręczniki Nauki Rolnicze

- Przemysł/Przetwórstwo

- Architektura krajobrazu

- Weterynaria

- Konie

- Pszczelarstwo

- Rośliny i zwierzęta

- Dla dzieci Przyrodnicze

- Leśnictwo

- Myślistwo. Rybołówstwo

- Albumy

- Biografia

- Biznes, ekonomia, marketing

- Historia

- Języki obce

- Kartografia i przewodniki

- Książki dla młodzieży

- Kuchnia, diety

- Literatura

- Logopedia, pedagogika, dydaktyka

- Nauka i technika

- Nauki humanistyczne

-

Podręczniki szkolne

- Poradniki

- Słowniki i encyklopedia

- Sztuka

- Kategorie

-

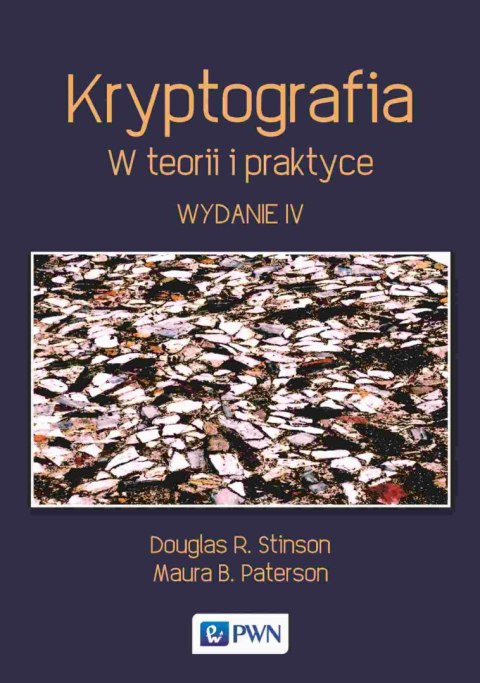

Kryptografia. W teorii i praktyce

| Wysyłka w ciągu | 2-5 dni roboczych | ||||||

| Cena przesyłki |

13.5

|

||||||

| Dostępność |

|

| Kod kreskowy | |

| ISBN | 978-83-01-21667-2 |

| EAN | 9788301216672 |

- Opis

- Parametry

- Informacje dot. bezpieczeństwa

Książka Kryptografia. W teorii i praktyce jest uznawana w świecie za jeden z najlepszych podręczników do kryptografii. Publikacja składa się z trzech części.

- Pierwsza obejmuje kryptografię klasyczną, z tajnym kluczem, zwaną symetryczną.

Autor omawia w niej szyfry strumieniowe i elementy teorii informacji Shanonna. Szczegółowo opisuje i analizuje algorytm szyfru symetrycznego DES.

- Druga część jest poświęcona kryptografii z kluczem publicznym, zwanej asymetryczną. Autor omawia tu algorytm RSA, kryptosystem ElGamala wraz z jego realizacją na krzywych eliptycznych, schematy podpisu cyfrowego (w tym DSS), funkcje skrótu oraz algorytmy dystrybucji kluczy, algorytmy uwierzytelniania i algorytmy dzielenia sekretów.

- Trzecia część obejmuje bardziej złożone zagadnienia. Autor opisuje kody uwierzytelniania, dzielenie sekretów, problemy dotyczące generowania liczb pseudolosowych i protokoły o wiedzy zerowej.

Wszystkie zagadnienia są zilustrowane przykładami obliczeniowymi, a kryptosystemy są omówione zgodnie z przyjętym ogólnie schematem: metoda szyfrowania - metoda odszyfrowania - znane metody ataku.

Książka jest przeznaczona dla studentów informatyki, matematyki, szyfrantów, osób zajmujących się zawodowo ochroną informacji.

Dane producenta

WYDAWNICTWO NAUKOWE PWN SPÓŁKA AKCYJNA

GOTTLIEBA DAIMLERA 2

02-460 Warszawa

Poland

dyrektywa@pwn.pl

- Produkty podobne

- Ostatnio oglądane produkty

- Inni Klienci kupili również

- Polecamy

- Nowości

- Bestsellery

- Wyprzedaże

58.00

44.10

42.00

25.00

20.00

21.00

105.91

61.41

114.81

105.91

46.75

19.00

25.00

39.00

25.00

40.00

40.00

21.80